¿Cómo maneja Uber tus datos que introduces en su App?

Una investigación de un año realizada por la firma Eticas, especializada en auditoría de algoritmos, asegura que Uber, Cabify y Bolt fijan precios de forma indirecta y discriminan a los clientes en función de la renta de sus barrios.

Dentro de esa auditoría hay un apartado en el que vamos a hacer referencia y es sobre la protección de datos y cómo los maneja Uber, tanto del conductor que trabaja para la compañía, el taxista que usa su aplicación, como el usuario que usa su App para contratar servicios.

La auditoría ha sido desarrollada por Éticas, Taxi Project 2.0 y el Observatorio TAS, que defiende los intereses de los trabajadores de la economía de plataformas.

Manejo de Datos de Uber

Para que cualquier responsable del tratamiento pueda llevar a cabo el artículo 6 del Reglamento General de Protección de Datos europeo (RGPD), existen seis disposiciones enumeradas en virtud de las cuales los datos pueden tratarse legalmente. Es decir, si:

-

- el interesado ha dado su consentimiento al tratamiento de sus datos personales para uno o varios fines específicos;

- el tratamiento es necesario para la ejecución de un contrato en el que el interesado es parte o para tomar medidas a petición del interesado antes de entrar en contrato;

- el tratamiento es necesario para el cumplimiento de una obligación legal a la que está sujeto el responsable del tratamiento;

- el tratamiento es necesario para proteger los intereses vitales del interesado o de otra persona natural;

- el tratamiento es necesario para el cumplimiento de una misión de interés público o en el ejercicio de poderes públicos conferidos al responsable del tratamiento;

- el tratamiento sea necesario para la satisfacción de intereses legítimos perseguidos por el responsable del tratamiento o por un tercero, salvo cuando prevalezcan sobre dichos intereses intereses el interés o los derechos y libertades fundamentales del interesado que requieran la protección de datos personales, en particular cuando el interesado sea un niño.

Para que cualquier responsable del tratamiento pueda llevar a cabo el tratamiento de datos personales, es imprescindible que dicho tratamiento esté debidamente justificado por una o varias de las bases jurídicas previstas en el artículo anterior. En este sentido, la base del interés legítimo es una de las más utilizadas pero está sujeta a mucha interpretación por parte de la autoridad de control – siendo también uno de los aspectos más controvertidos regulados en el RGPD.

En este sentido, el interés legítimo es uno de los motivos por los que el tratamiento de datos personales no requiere el consentimiento expreso del interesado. Sin embargo, ni el RGPD ni la normativa española (esto es, la Ley Orgánica 3/2018 de Protección de Datos y Garantía de los Derechos Digitales, en adelante, la «LOPDGDD«), establecen una definición clara del concepto de interés legítimo.

No obstante, la LOPDGDD sí recoge varios supuestos en los que el tratamiento de datos personales puede realizarse en base a un interés legítimo; en concreto, se refieren al tratamiento de datos de contacto, empresarios individuales y profesionales. En la misma línea, el RGPD indica que es necesario ponderar los intereses legítimos de quienes van a tratar los datos frente a los intereses y derechos fundamentales del interesado en base a tres estándares: (i) adecuación del tratamiento, (ii) necesidad; y (iii) proporcionalidad. Por lo tanto, en el análisis que debe realizar el responsable del tratamiento sobre la ponderación del interés legítimo como base jurídica del tratamiento, deben considerarse los siguientes factores:

-

- (i) la naturaleza y el origen del interés legítimo

- (ii) el impacto sobre los interesados, como la naturaleza de los datos (si afectan o no a datos considerados sensibles), la forma en que se tratan los datos, las expectativas razonables del interesado, la posición del responsable del tratamiento y del interesado (es decir, el equilibrio de poder entre ambos)

- (iii) salvaguardias adicionales como la minimización de datos y el uso extensivo de técnicas de anonimización, agregación de datos, tecnologías de mejora de la privacidad, privacidad desde el diseño y evaluaciones de impacto de la protección de datos

Además, en el Dictamen 06/2014 sobre el concepto de interés legítimo del responsable del tratamiento emitido por el Grupo de Trabajo del Artículo 29, se indica cómo el uso del interés legítimo como justificación del tratamiento de datos «tampoco deberá percibirse como una opción preferente ni deberá extenderse su uso de manera indebida porque se considere menos restrictiva que los demás fundamentos jurídicos. El interés legítimo también debe expresarse con suficiente claridad y debe ser suficientemente específico para permitir que se realice la prueba de sopesamiento con los intereses y derechos fundamentales del interesado. También debe representar un interés real y actual, es decir, no debe ser especulativo».

Finalmente, según esta misma directriz, debemos tener en cuenta que el interés en juego debe también ser «perseguido por el responsable del tratamiento, exigiendo un interés real y actual que se corresponda con un interés actual o que se espere en un futuro no muy próximo. En otras palabras y según cita el mismo texto “los intereses que sean demasiado vagos o especulativos no serán suficientes.” Por ello, se entenderá como “interés legitimo” aquél que sea lícito conforme a la legislación nacional y de la UE aplicable, que sea específico en su articulación y que represente un interés real y actual (es decir, no especulativo)

Minimización

El artículo 5 del RGPD aborda los principios generales relativos al tratamiento de datos personales. El tercero de los principios enumerados se refiere al concepto de minimización de datos, indicando cómo cualquier dato procesado debe ser «adecuado, pertinente y limitado a lo necesario en relación con los fines para los que [los datos] se procesan».

Con esto, es posible deducir que la minimización de datos engloba varios requisitos, como:

- Sólo podrán recogerse los datos que vayan a ser objeto de tratamiento, es decir, los estrictamente necesarios para los fines indicados.

- Los datos sólo pueden recogerse para un fin previsto, por lo que no pueden recogerse y almacenarse con el propósito de utilizarlos posteriormente.

- La información personal sólo puede utilizarse para el fin para el que se recogieron los datos, pero con ningún otro objetivo que no sea ese

Flujo de datos en Uber

Para ver hasta qué punto Uber comparte los datos que recopila de sus usuarios, en el transcurso de esta auditoría se llevó a cabo un ataque Man In The Middle para leer la comunicación entre la aplicación de los usuarios y los servidores de Uber. En resumen, un ataque MITM es una estrategia para interceptar la comunicación entre dos partes, retransmitiendo la información intercambiada entre dichas partes. A continuación se analizan en detalle los resultados de este ataque MITM.

Análisis dinámico y estático

Uber recopila datos personales de tres fuentes distintas:

- Proporcionados por los usuarios a Uber, por ejemplo durante la creación de la cuenta

- Creados durante el uso de sus servicios, como la ubicación, el uso de aplicaciones y los datos del dispositivo.

- De otras fuentes, como otros usuarios o propietarios de cuentas, socios comerciales, vendedores, proveedores de soluciones financieras y de seguros, y autoridades gubernamentales.

Este análisis, sin embargo, se centra en los datos creados durante el uso de sus servicios. Para ello, el análisis se llevó a cabo con un dispositivo OnePlus6T actualizado con la versión 9.0 de Android, correspondiente a la última actualización hasta la fecha. Además, y para conocer qué datos se recopilan del usuario, se analizaron los permisos registrados dentro de la aplicación. En este sentido, existen dos tipos de permisos: normales y sensibles.

Permisos sensibles

Dependiendo de la versión del sistema android, se pueden requerir permisos sensibles durante la ejecución de la aplicación. Sin embargo, las versiones anteriores piden al usuario que conceda el permiso cuando la aplicación Uber se instala por primera vez. En la versión 9.0 de Android, los permisos sensibles consisten en:

- Cámara: acceso a la cámara del dispositivo.

- Teléfono: permite a la aplicación leer el estado del dispositivo, incluido el número del dispositivo, la información de la red, el estado de las llamadas en curso, una lista de todas las cuentas de teléfono registradas en el dispositivo y la realización de llamadas.

- SMS: la aplicación puede enviar y recibir SMS.

- Micrófono: utiliza el micrófono del dispositivo para grabar audio.

- Contactos: utiliza la información de los contactos.

- Almacenamiento: utiliza una SD externa para leer y escribir datos.

- Ubicación: utiliza los datos de ubicación del dispositivo. Uber recopila datos de ubicación precisos o aproximados.

Durante la ejecución de la aplicación, si el usuario autoriza un único permiso, automáticamente está dando permiso a una serie de permisos individuales que pertenecen al mismo grupo. En otras palabras, si el usuario da permiso a READ_PHONE_STATE, no sólo está dando información sobre la red a la que está conectado el dispositivo, sino también al número del dispositivo, y a todos los demás permisos que pertenecen al grupo «Teléfono».

En el análisis, el permiso de cámara se requería cuando el usuario estaba escaneando el código para el servicio Scooter, y el permiso de localización sólo se requería cuando se lanzaba la aplicación. En cuanto a la geolocalización, la aplicación permite seleccionar manualmente el punto de recogida cuando se deniega el permiso de localización.

Uber utiliza la verificación por SMS en lugar de pedir permisos para conocer el número de teléfono. En la verificación por SMS, el usuario debe introducir manualmente el número de teléfono, por lo que no es necesario obtenerlo a través de los permisos del sistema.

Durante el proceso de verificación, la propia aplicación utiliza una API proporcionada por Android llamada SMS Retriever API para leer el mensaje sin necesidad de pedir al usuario ningún permiso SMS. Sin embargo, y según la documentación oficial, no debería ser posible acceder a ningún SMS de terceros.

La aplicación también permite al usuario ponerse en contacto con el conductor, por ejemplo, para recuperar cualquier pertenencia perdida durante el viaje. La aplicación oculta el número real en ambos extremos de la comunicación. Sin embargo, esto no prohíbe necesariamente a Uber grabar la conversación sin el consentimiento previo del usuario.

Permisos normales

Además de los permisos sensibles, que el usuario debe aprobar, existen permisos que se conceden por defecto a la aplicación. Estos permisos se conocen como permisos normales. Los permisos normales son obtenidos automáticamente por el sistema, una vez instalada la aplicación en el dispositivo, sólo si la aplicación está firmada por fuentes fiables como la Play Store. La aplicación Uber instalada en Android versión 9.0 (API28)

tiene los siguientes permisos normales destacables:

- ACCESS_NETWORK_STATE: utiliza información de red para saber si el dispositivo está conectado a una red WiFi, el nivel de señal y la calidad de la red.

- ACCESS_WIFI_STATE: utiliza el estado de información WiFi.

- RECEIVE_BOOT_COMPLETED y ACTION_BOOT_COMPLETED: permite que la aplicación se inicie en cuanto el sistema haya terminado de arrancar.

- VIBRATE: utiliza la vibración del aparato.

- GET_ACCOUNTS: Uber tiene acceso a las cuentas conocidas por el dispositivo, como las cuentas de Google o Facebook entre otras.

- INTERNET: permite a la aplicación Uber abrir conexiones a Internet y conectarse a Internet.

- BLUETOOTH y BLUETOOTH_ADMIN: permite a la aplicación Uber conectarse a dispositivos Bluetooth emparejados, o encontrar y emparejar dispositivos Bluetooth.

- WAKE_LOCK: evitar que el procesador entre en reposo o que la pantalla se atenúe cuando la aplicación está en uso.

- SYSTEM_ALERT_WINDOW: permite a una aplicación crear ventanas superpuestas que le permiten mostrarse encima de todas las demás aplicaciones.

- MODIFY_AUDIO_SETTINGS: permite a una aplicación modificar la configuración global de audio

- CHANGE_NETWORK_STATE: permite a las aplicaciones cambiar el estado de la conectividad de red.

Se supone que los permisos normales no suponen ninguna amenaza para la privacidad del usuario. Sin embargo, el uso inadecuado de algunos de ellos podría ser perjudicial. Por ejemplo, mediante el permiso ACCESS_WIFI_STATE, Uber podría saber si el dispositivo está conectado a una red WiFi y saber si el usuario se encuentra en la calle o en un espacio cerrado. Además, este permiso permite realizar una topología de red.

Una red es un conjunto de dispositivos conectados entre sí para permitir el intercambio de datos. Por tanto, la topología de red es la descripción de cómo está dispuesta una red y cómo están interconectados entre sí todos sus componentes, incluida la conectividad física y lógica. Conociendo la topología de la red, Uber podría inferir el comportamiento de distintos tipos de usuarios, afinando sus herramientas de predicción.

No está claro cuál es el propósito de los permisos BLUETOOTH y BLUETOOTH_ADMIN en relación con la actividad de Uber, estos permiten a la aplicación gestionar los dispositivos que están cerca del dispositivo de un usuario determinado. Por ejemplo, Uber podría controlar el Bluetooth del conductor y conectarse a otros dispositivos cercanos con Bluetooth abierto.

En otro orden de cosas, el permiso SYSTEM_ALERT_WINDOW debería estar restringido, ya que estas ventanas están pensadas para la interacción a nivel de sistema con el usuario. Por ejemplo, para seguir una ruta en Google maps o similar, paralelamente al uso de otras aplicaciones. Un aspecto problemático de este permiso podría venir del malware fraudulento, normalmente ligado a sistemas de pago, que utiliza esta técnica para posicionarse por encima de otras aplicaciones y ver dónde pulsa el usuario el dispositivo, pudiendo identificar patrones como números PIN.

Nota de privacidad

De acuerdo a la Nota de Privacidad de Uber, la empresa recauda:

- Datos de ubicación: datos de ubicación precisos o aproximados, sin especificar si los datos solo se recopilan cuando la aplicación Uber se ejecuta en primer plano (aplicación abierta y en pantalla) o también en segundo plano (aplicación abierta pero no en pantalla). Uber afirma que estos datos se recopilan para permitir y mejorar el uso de las aplicaciones, entre otras cosas para mejorar las recogidas, facilitar las entregas, activar funciones de seguridad y prevenir y detectar el fraude.

- Información sobre transacciones: relacionada con el uso de sus servicios, incluido el tipo de servicios solicitados o prestados, detalles del pedido, información sobre la transacción de pago (como el nombre y la ubicación de un restaurante o comerciante y el importe de la transacción), información sobre la entrega, fecha y hora en que se prestó el servicio, importe cobrado, distancia recorrida y forma de pago. Además, si alguien utiliza el código promocional de otro usuario, puede asociar los nombres de ambos.

- Datos de uso: datos sobre cómo interactúan los usuarios con sus servicios, incluidas las fechas y horas de acceso, las funciones de la aplicación o las páginas visitadas, los bloqueos de la aplicación y otras actividades del sistema, y el tipo de navegador. También recopilan datos sobre los sitios o servicios de terceros utilizados antes de interactuar con sus servicios, que utilizan con fines de marketing. En algunos casos, recopilan estos datos a través de cookies, píxeles, etiquetas y tecnologías de seguimiento similares que crean y mantienen identificadores únicos.

- Datos del dispositivo: datos sobre los dispositivos utilizados para acceder a sus servicios, incluidos los modelos de hardware, la dirección IP del dispositivo u otros identificadores únicos del dispositivo, sistemas operativos y versiones, software, idiomas preferidos, identificadores de publicidad, datos de movimiento del dispositivo y datos de la red móvil.

- Datos de comunicación: Uber permite a los usuarios comunicarse entre sí y con Uber a través de sus aplicaciones móviles y sitios web. Por ejemplo, permiten a los conductores y pasajeros, y a los repartidores y destinatarios de las entregas, llamarse, enviarse mensajes de texto o archivos (generalmente sin revelar sus números de teléfono). Para proporcionar este servicio, Uber recibe algunos datos relativos a las llamadas, mensajes de texto u otras comunicaciones, incluyendo la fecha y hora de las comunicaciones y el contenido de las mismas. Uber también puede utilizar estos datos para los servicios de atención al cliente (incluyendo para resolver disputas entre los usuarios), para fines de seguridad y protección, para mejorar nuestros servicios y características, y para el análisis.

- Grabaciones de seguridad: En determinadas jurisdicciones, y cuando la ley lo permita, los usuarios pueden grabar el audio y/o el vídeo de sus viajes a través de una función in-app o utilizando una dashcam. Las grabaciones de la aplicación se cifran y almacenan en los dispositivos de los usuarios y solo se comparten con Uber si los usuarios las envían al servicio de atención al cliente en relación con incidentes de seguridad.

Las razones por las que se recopilan estos datos se desarrollan con más detalle en el anexo 1, pero sigue sin estar claro si la recopilación y el tratamiento de estos datos están justificados en virtud del RGPD. Por un lado, Uber afirma que no vende información a terceros para su comercialización directa, salvo con el consentimiento de los usuarios. Sin embargo, sí comparte datos personales con otros usuarios, afiliados, socios y filiales como Google y empresas de medios sociales, incluidas Facebook y TikTok, plataformas de marketing o socios de investigación, entre otros. A este respecto, no está claro si los datos compartidos se someten a un proceso de anonimización, que es primordial para salvaguardar la privacidad de los usuarios.

Análisis de las comunicaciones en red

Algunos de los datos obtenidos y enviados a los servidores incluyen:

- Identificador Android del dispositivo, conocido como androidID.

- Sistema operativo y su versión, por ejemplo, Android 9.0 Pie.

- Versión de la API, por ejemplo, API 28 (Pie).

- Modelo de dispositivo y fabricante, por ejemplo, OnePlus 6T.

- Código de país y localización GPS exacta, ES, 41.390205, 2.154007.

- Número de móvil asociado a la SIM y a la red correspondiente, por ejemplo, +34666777888, Vodafone ES.

Hay que tener en cuenta que todos los datos que envía la aplicación están asociados a la cuenta personal del registro inicial. Los principales datos utilizados para el registro incluyen nombre, apellidos, correo electrónico y número de móvil.

Durante el uso de la aplicación, Uber contacta con algunos servidores y servicios de terceros. Los servidores y servicios de terceros son creados por empresas o desarrolladores que no son Uber. Esto significa que, cuando contactan con un servidor de terceros, están dando acceso a datos personales sin el permiso del usuario. Una aplicación que realiza un gran número de conexiones de terceros puede robar información privada del usuario, lo que da lugar a una violación de la privacidad. Las conexiones de terceros no suelen disponer de un mecanismo seguro para la transmisión de datos, por lo que es posible que se vulnere la información personal del usuario en el proceso. Además, si una aplicación contacta muchas veces con un determinado servidor de terceros, también puede estar transmitiendo datos privados del usuario (Kumar & Singh, 2015).

A continuación se detallan los servidores y dominios con los que más se comunica la aplicación Uber: https://api.braintreegateway.com/

Este servicio es utilizado por el sistema de pago para permitir a los usuarios realizar pagos con tarjeta de crédito y a través de PayPal. Una vez que la aplicación se está ejecutando, envía una petición a este servicio para identificar el país en el que se encuentra el usuario y los tipos de tarjeta admitidos en el país. La aplicación no vuelve a contactar con este servidor a menos que el usuario quiera añadir un nuevo sistema de pago. Es importante destacar el hecho de que la aplicación puede identificar si la app de PayPal está instalada en el dispositivo y lista para ser utilizada sin necesidad de interacción por parte del usuario. https://*.cfe.uber.com/

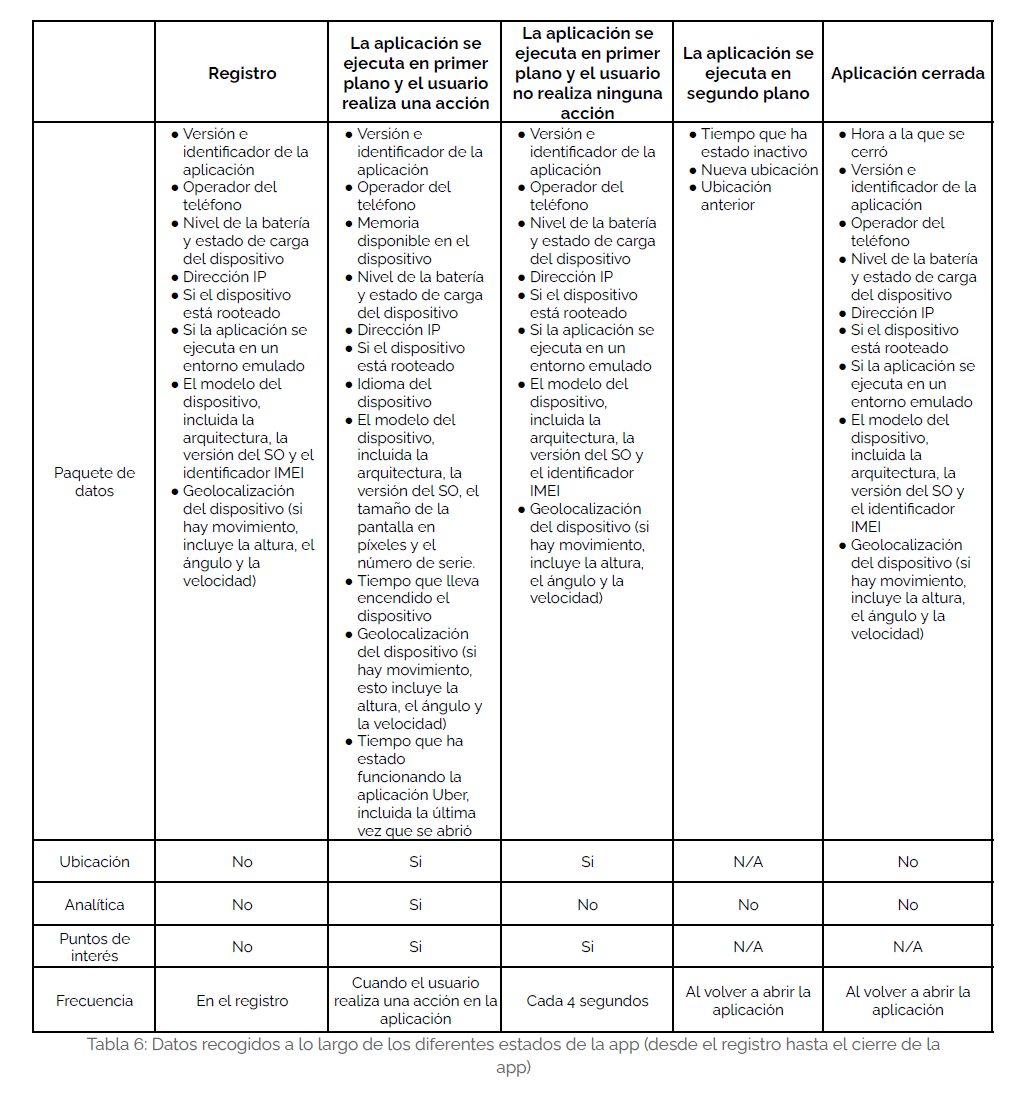

Este dominio pertenece a Uber y la aplicación contacta con él varias veces. Durante el registro, una vez facilitado el número de móvil, el dispositivo contacta con este servidor y envía los datos recogidos sin pedir ningún permiso, salvo en el caso de los permisos de localización. Los datos recogidos incluyen:

- Versión de la aplicación e identificador

- Nombre del operador de telefonía asociado al dispositivo, por ejemplo Vodafone ES.

- Nivel de la batería (valor de 0 a 1) y estado de carga del aparato.

- Dirección IP

- Si el dispositivo está rooteado, es decir, si contiene modificaciones no autorizadas.

- Si la aplicación se ejecuta en un entorno emulado, es decir, no en un dispositivo móvil.

- El modelo de dispositivo, incluida la arquitectura, la versión del sistema operativo y el identificador IMEI.

- La geolocalización del dispositivo. Si está en movimiento, esta información incluirá la altura, el ángulo y la velocidad.

Estos datos se envían cada 4 segundos como un paquete cuando el usuario no está realizando ninguna acción y la aplicación está en funcionamiento. Además, también se envía cada 4 segundos información con datos de geolocalización, datos precisos de ubicación, así como el destino, la ubicación del vehículo y el identificador.

Este tráfico periódico de datos se denomina polling. La información se guarda en una base de datos interna del dispositivo y se lee cada vez que se vuelve a abrir la aplicación. A continuación, el servidor responde con la siguiente información: conductores que se encuentran en el radio de acción de las últimas coordenadas de localización, orientación del vehículo y tiempo estimado para llegar al punto de recogida seleccionado.

Por otro lado, cuando el usuario realiza una acción en la aplicación, como pulsar un botón o entrar en una nueva ventana, la aplicación envía un ‘evento’ al servidor. Este ‘evento‘ llamado ‘analytics‘ describe dónde se encuentra el usuario dentro de la aplicación y qué está haciendo, e incluye la siguiente información:

- Versión e identificador de la aplicación

- Nombre del operador de telefonía asociado al dispositivo. Por ejemplo, Vodafone ES

- Memoria disponible restante en el dispositivo

- Nivel de la batería (valor de 0 a 1) y estado de carga del aparato

- Dirección IP

- Si el dispositivo está rooteado. En otras palabras, si contiene modificaciones no

autorizadas - Idioma del dispositivo

- El modelo del dispositivo, incluida la arquitectura, la versión del sistema operativo, el tamaño de la pantalla en píxeles y el número de serie

- Tiempo que ha estado encendido el dispositivo

- La geolocalización del dispositivo. Si está en movimiento, esta información incluirá la altura, el ángulo y la velocidad

- Tiempo que ha estado funcionando la aplicación Uber, incluida la última vez que se abrió

Todos estos datos se actualizan y se envían al servidor cada vez que el usuario realiza una acción en la aplicación.

Si la aplicación está abierta, pero no en pantalla (lo que también se conoce como modo en segundo plano), la próxima vez que se vuelva a abrir se envía al servidor un paquete de información que incluye el tiempo que ha estado inactiva, así como la ubicación nueva y la antigua. El tiempo durante el cual la aplicación está totalmente cerrada se registra en la memoria interna del teléfono, y se envía al servidor un evento similar al evento en segundo plano cuando se vuelve a abrir la aplicación. Además, la información de los puntos de interés (hotspots determinados por Uber para recoger nuevos pasajeros) cercanos al dispositivo también se envía a través de este dominio. La mayoría de estos puntos se extraen de la API de Google Maps.

El servidor https://cn-geo1.uber.com envía datos relacionados con caídas de la app debidas a errores de código que provocan cierres inesperados del dispositivo o acciones erróneas. Uber identifica al usuario con datos del dispositivo como su operador telefónico, versión, modelo, memoria utilizada y ubicación, entre otros. Además, junto a estos datos, envía una lista de todas las piezas de código que se han ejecutado hasta llegar al fallo.

Discusión

Este análisis pone de manifiesto muchos problemas de privacidad. Desde el punto de vista de la minimización de datos y el cumplimiento del RGPD, un alto porcentaje de los permisos requeridos por Uber son innecesarios para que la aplicación funcione y podrían ser perjudiciales para la seguridad del usuario, como ACCESS_WIFI_STATE o SYSTEM_ALERT_WINDOW. El número de permisos solicitados al usuario podría utilizarse como parámetro para evaluar la fiabilidad de una aplicación.8 Para ejecutar la aplicación sólo era necesario aprobar permisos de Cámara, por lo que la solicitud de otros múltiples permisos hace pensar que podrían ser utilizados con fines de recolección de información para servidores de terceros.

Además, aunque los permisos normales se conceden a la aplicación por defecto (ACCESS_NETWORK_STATE, GET_ACCOUNTS, etc.) porque se supone que no suponen ninguna amenaza para la privacidad del usuario, los desarrolladores de android los consideran una categoría peligrosa en algunos casos.9 Los permisos peligrosos ponen en peligro la privacidad de los usuarios. Por ejemplo, permitir el permiso ACCESS_WIFI_STATE puede permitir a una app enviar datos sensibles al desarrollador de la app, ya que este permiso no es necesario para verificar la conectividad, porque permite a las apps acceder a información privada sobre la red Wi-Fi a la que está conectado el usuario. Permisos como estos pueden considerarse peligrosos porque si un usuario aprueba uno de los permisos de una de las categorías, la app tendrá acceso a los permisos de todo el grupo de permisos. Por otro lado, el permiso SYSTEM_ALERT_WINDOW permite a una app superponerse a cualquier otra en el teléfono, bloqueando el resto. Esto es utilizado por algunas aplicaciones para mostrar la publicidad más agresiva posible, de hecho, Google recomienda a los desarrolladores de Android que utilicen este permiso lo menos posible.

Por ejemplo, permitir el permiso ACCESS_WIFI_STATE puede permitir que una app envíe datos confidenciales al desarrollador de la app, ya que este permiso no es necesario para verificar la conectividad, porque permite que las apps accedan a información privada sobre la red Wi-Fi a la que está conectado el usuario. Permisos como estos pueden considerarse peligrosos porque si un usuario aprueba uno de los permisos de una de las categorías, la app tendrá acceso a los permisos de todo el grupo de funcionalidades.

Otro ejemplo es cuando una aplicación puede acceder a la memoria interna del teléfono de un usuario es peligroso en el sentido de que podría permitir a Uber cargar cualquier número de imágenes y archivos personales de la memoria del teléfono a un servidor remoto sin el conocimiento del usuario. Además, en el caso de la recopilación de datos, Uber debería proporcionar al usuario información sobre los datos que recopila y su finalidad exacta antes de instalar la aplicación. En la actualidad, Uber recopila datos como números de teléfono y niveles de batería sin permisos o incluso sin el conocimiento del usuario.

Más allá de estos ejemplos concretos, la excesiva solicitud de permisos puede dar lugar a vulnerabilidades en materia de seguridad y de los datos personales que se almacenan en las aplicaciones y que éstas aprovechan para vender o compartir los datos personales del usuario con terceros, para conocer el estado del teléfono, el estado de la red móvil, las llamadas, el acceso a la memoria del teléfono, la lista de contactos o el acceso a la cámara del móvil o al micrófono, incluso cuando la capacidad de uso de estas funcionalidades va más allá de lo estrictamente necesario para ofrecer el servicio que gestiona.

El análisis identificó múltiples casos de envío de datos sensibles a servidores de Uber. Gran parte de esta información no es necesaria para el correcto funcionamiento de la aplicación, incluyendo:

- Memoria disponible en el dispositivo.

- Nivel de la batería (valor de 0 a 1) y estado de carga del aparato.

- Dirección IP del dispositivo y si está conectado a Wifi.

Como se menciona en el aviso de privacidad de Uber, Uber recopila el contenido de todas las comunicaciones, lo que significa que las llamadas realizadas entre pasajeros y usuarios son grabadas por Uber sin el consentimiento previo del usuario. También envía la posición precisa de geolocalización del usuario cada 4 segundos a su servidor a pesar de que, ya en 2014, la Comisión Federal de Comercio, o FTC, informó de que Uber dejó de utilizar una herramienta llamada informalmente «God View map«. Esta herramienta permitía seguir la posición de los pasajeros en un mapa, y aunque esta herramienta ya no está en uso, la aplicación Uber sigue comprometiendo la privacidad de sus usuarios de forma similar a como lo hacía el ‘mapa God View’. Sin embargo, y en lo que respecta a la privacidad, cabe destacar que Uber no anonimiza los datos relacionados con las caídas de la aplicación.

Con la ayuda de un servidor de terceros, la aplicación es capaz de identificar si PayPal está instalado en el dispositivo y listo para su uso sin necesidad de interacción por parte del usuario.

En el aviso de privacidad de la empresa no se especifica si los datos de localización y otros tipos de datos se recopilan cuando la aplicación se ejecuta en primer plano (aplicación abierta y en pantalla) o en segundo plano (aplicación abierta pero no en pantalla). Este podría ser un punto potencialmente interesante para futuras investigaciones, analizando qué datos recopila Uber cuando la aplicación se ejecuta en segundo plano.

Con esto, está claro que Uber hace uso excesivo de la analítica. Y aunque es cierto que el uso de todos los datos que Uber recopila y envía a sus servidores facilita a los desarrolladores y diseñadores ajustar y perfeccionar su aplicación, Uber debería permitir siempre al usuario elegir qué datos se comparten.

“Eticas, the Taxi Project, & Observatorio TAS. (2023). Adversarial audit of ride-hailing platforms: Algorithmic compliance with competition, labor and consumer law in Spain. Association Eticas Research and Innovation. Taxi Project 2.0. Observatorio TAS”